Effektiv incidenthantering: 5 steg som skyddar din verksamhet

Vad kostar en IT-incident? Det är en fråga där datan är begränsad, men enligt en del undersökningar kostar en genomsnittlig allvarlig IT-incident mellan 300 till 900 tusen kronor. Dessa kostnader kommer från flera håll, såsom förlorad arbetstid, återställning av system, och i värsta fall förlorade affärer.

För många företag kan en sådan kostnad vara betydande. Men det finns ett sätt att både minska risken för incidenter och begränsa kostnaderna när de väl inträffar. Genom strukturerad incidenthantering kan du upptäcka problem tidigt, agera snabbare och systematiskt förebygga att samma incident inträffar igen.

Vad är en incident?

Tänk dig att en anställd plötsligt inte kommer åt sina kundfiler, eller att någon av misstag har skickat känsliga avtalsuppgifter till fel mottagare. Detta är ett typiskt exempel på säkerhetsincidenter. Händelser som stör din verksamhet eller riskerar att exponera känslig information.

En incident kan vara allt från ett ransomware-angrepp som krypterar företagets data till ett oväntat systemavbrott som hindrar er från att leverera tjänster till kunder. Det avgörande är inte hur omfattande problemet är, utan hur det påverkar er förmåga att bedriva verksamheten.

Många organisationer reagerar bara på stora, uppenbara hot. Men återkommande små incidenter, som användare som blir utelåsta eller system som går ner, är ofta första tecknet på större sårbarheter. Fånga upp dessa varningssignaler tidigt för att förebygga allvarligare problem.

Proaktiv incidenthantering lönar sig

När säkerhetsproblem uppstår är det lätt att hamna i brandkårsutryckningar, stressade programmerare som försöker lösa akuta problem mitt i natten. Men det finns ett bättre sätt att arbeta som både sparar pengar och minskar stressen.

Genom att systematiskt dokumentera och analysera även mindre incidenter kan du ofta upptäcka problem innan de blir kritiska. Ett exempel är när samma typ av driftstörningar återkommer, det kan vara första tecknet på att en server behöver uppgraderas eller att användarna behöver bättre rutiner.

För mindre verksamheter handlar det inte om att implementera dyra system, utan om att börja i rätt ände med enkla rutiner som sedan kan utvecklas. Det viktiga är att komma igång och sedan förbättra processen steg för steg baserat på verkliga behov.

Så bygger du en effektiv process för incidenthantering

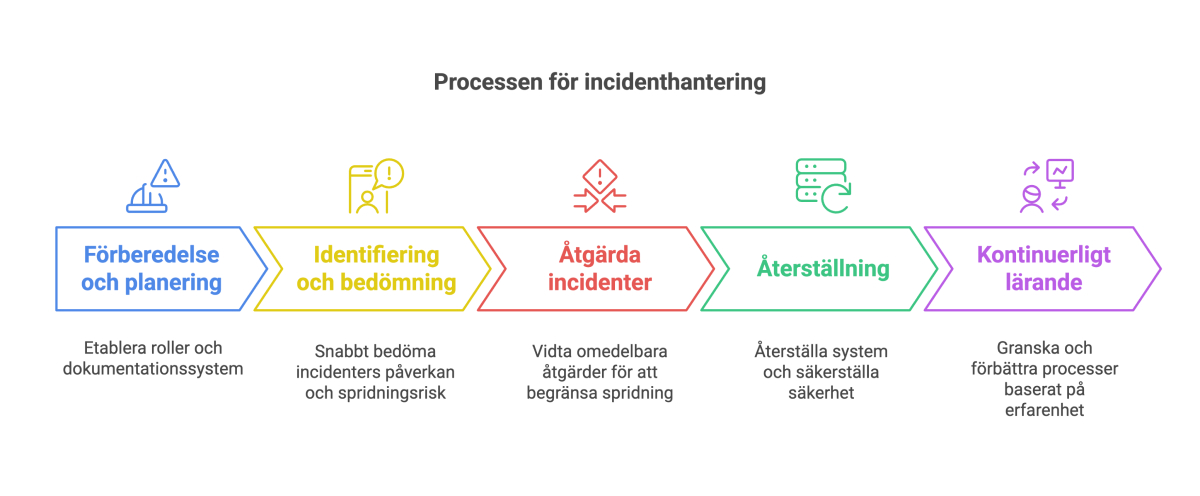

När experter pratar om "processen för incidenthantering" låter det ibland krångligare än det är. I grunden handlar det om fem steg som hjälper dig fånga upp, hantera och lära dig av säkerhetsrelaterade händelser i företaget.

1. Förberedelse och planering

Börja bygga din incidenthantering innan något händer. Fokusera på:

- En tydlig ansvarsfördelning där alla vet sin roll.

- Ett enkelt system för att dokumentera incidenter.

- Uppdaterade kontaktvägar till kritiska partners.

Det viktiga är inte att ha perfekta rutiner från start, utan att börja någonstans och successivt förbättra processen baserat på faktiska erfarenheter.

2. Identifiering och initial bedömning

Ju tidigare en incident upptäcks, desto större chans har du att begränsa skadan. Skapa därför tydliga rutiner för hur avvikelser ska rapporteras och bedömas.

En enkel men effektiv modell för bedömning kan vara:

- Påverkan på verksamheten (Kritisk/Hög/Medel/Låg)

- Spridningsrisk (Kan detta påverka andra system?)

- Återställningstid (Hur länge kan vi vara utan denna funktion?)

Det handlar om att snabbt kunna avgöra vilka incidenter som kräver omedelbara åtgärder och vilka som kan hanteras inom ordinarie arbetsflöden.

3. Åtgärda incidenter

När en incident upptäcks krävs ett snabbt agerande. Det första och viktigaste steget är att begränsa spridningen.

Om en dator visar tecken på skadlig kod, koppla bort den från nätverket. Är du osäker på omfattningen? Då är det bäst att ta det säkra före det osäkra och isolera berörda system tills du har en bättre bild av läget.

Dokumentera också medan du arbetar. Ta skärmdumpar och anteckna det väsentliga: När upptäcktes incidenten? Vilka system påverkas? Vilka åtgärder vidtas? Detta hjälper dig både nu och i det förebyggande arbetet.

4. Återställning

Återställningen handlar om två delar: att få systemet i drift igen och att säkerställa att samma incident inte kan inträffa igen.

Börja med att verifiera grundläggande säkerhet, har några lösenord komprometterats? Finns det ytterligare sårbarheter som behöver åtgärdas? Dokumentera vad du gör.

Under återställningen kan du tänka på följande tre principer:

- Återställ system stegvis och kontrollerat.

- Verifiera säkerheten innan normal drift återupptas.

- Dokumentera alla förändringar som genomförs.

5. Kontinuerligt lärande och förbättring

Kanske är detta den allra viktigaste delen inom incidenthantering, att faktiskt lära sig av det som hänt. Tyvärr hamnar nämligen många incidentrapporter i en mapp som ingen öppnar förrän kanske när nästa incident inträffar, om ens det?

Det behöver inte ens vara så svårt, utan det kan räcka med 30 minuter. Efter varje incident, ta 30 minuter med teamet och gå igenom tre enkla frågor:

- Vad fungerade bra i vår hantering?

- Var stötte vi på problem?

- Vilken konkret förbättring skulle göra störst skillnad?

Samla sedan svaren i samma system där ni dokumenterar incidenterna. När du ser samma typ av problem återkomma blir det lättare att motivera förebyggande åtgärder.

Fokusera också på de små, konkreta förbättringar som du faktiskt genomför. Detta gör att du hela tiden bygger en starkare säkerhetskultur, incident för incident.

Nästa säkerhetsincident är inte en fråga om utan när. Se till att du är förberedd med åtminstone en dokumenterad process och en utsedd ansvarig person.