Vad är en man-in-the-middle-attack?

Tänk dig att någon står mellan dig och varje digital interaktion du har. Skrämmande, eller hur? Detta är verkligheten för de som faller offer för en "man-in-the-middle"-attack.

Enligt en studie från 2021 utgör MITM-attacker dessutom hela 19% av alla framgångsrika cyberattacker. Detta gör dem till ett av de vanligaste vapnen i en cyberbrottslings arsenal.

I denna artikel dyker vi ner hur dessa förrädiska attacker fungerar, varför de är farliga, och viktigast av allt, hur du kan skydda dig själv och dina data från att bli nästa mål.

Grunderna i en man-in-the-middle-attack

En man-in-the-middle-attack, ofta förkortad som MITM, är en typ av cyberattack där en aktör placerar sig mellan två parter som försöker kommunicera med varandra. Målet är att avlyssna eller manipulera informationen som utbyts.

Tänk dig att du skickar ett brev till en vän. Normalt går brevet direkt från dig till din vän. Men i en MITM-attack skulle någon fånga upp brevet på vägen, läsa det, kanske ändra innehållet, och sedan skicka vidare det till din vän. Det läskiga är att varken du eller din vän skulle veta att brevet hade blivit manipulerat på vägen.

På nätet fungerar det på liknande sätt. När du surfar på nätet, skickar e-post eller använder en app, utbyter din enhet data med servrar och andra enheter. En MITM-attack försöker fånga upp och manipulera denna data.

Hur en MITM-attack fungerar

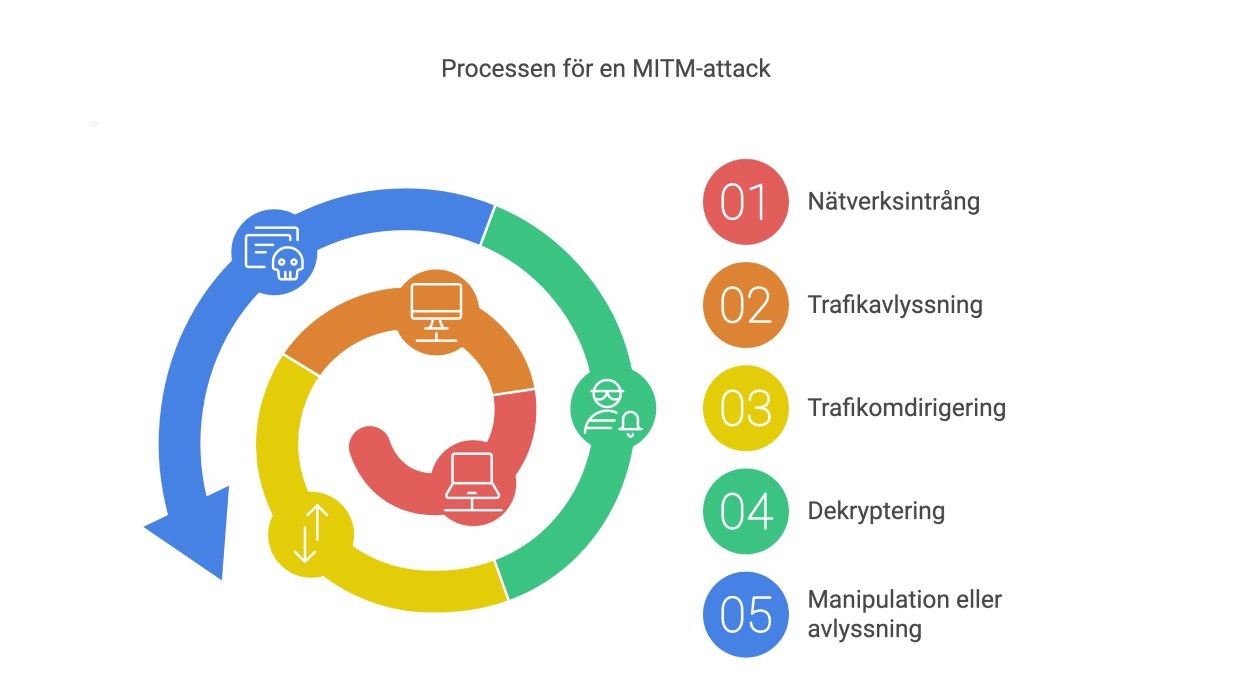

För att förstå hur en MITM-attack fungerar, låt oss bryta ner processen i några grundläggande steg:

- Intrång i nätverket: Först måste angriparen få tillgång till nätverket där offret befinner sig. Detta kan ske genom att hacka ett Wi-Fi-nätverk eller genom att skapa ett falskt nätverk som ser ut att vara legitimt.

- Avlyssning: När angriparen har tillgång till nätverket, kan de börja avlyssna trafiken som passerar genom det. Detta kallas ofta för "sniffing".

- Omdirigering av trafik: Angriparen använder därefter olika tekniker för att omdirigera offrens trafik genom sin egen enhet. Detta kan göras genom att manipulera nätverkets routingtabeller eller genom att använda tekniker som ARP-spoofing.

- Dekryptering: Om trafiken är krypterad (vilket den ofta är i dagens internet), kan angriparen använda olika metoder för att dekryptera den. Detta kan inkludera att lura offret att acceptera ett falskt säkerhetscertifikat.

- Manipulation och/eller avlyssning: Nu när angriparen har tillgång till den dekrypterade trafiken, kan de antingen bara läsa den (passiv attack) eller aktivt ändra den innan den skickas vidare till den avsedda mottagaren (aktiv attack).

Olika typer av MITM-attacker

Det finns flera olika sätt som en angripare kan genomföra en MITM-attack på. Här är några av de vanligaste:

- ARP Spoofing: Angriparen lurar nätverkets enheter att tro att angriparens MAC-adress är den legitima gateway-adressen.

- DNS Spoofing: Genom att manipulera DNS-uppslag kan angriparen omdirigera trafik till falska webbplatser.

- HTTPS Spoofing: Angriparen försöker lura offret att acceptera ett falskt SSL-certifikat för att kunna avlyssna HTTPS-trafik.

- Wi-Fi Eavesdropping: Genom att sätta upp ett falskt Wi-Fi-nätverk kan angriparen fånga upp all trafik som passerar genom det.

- Session Hijacking: Angriparen stjäl en användares aktiva session för att få obehörig åtkomst till en tjänst eller webbplats.

Konsekvenser av en MITM-attack

En MITM-attack kan leda till allt från stöld av känslig information, identitetsstöld, finansiella förluster och integritetskränkningar till spridning av skadlig programvara.

Låt oss titta närmare på de potentiella konsekvenserna:

- Stöld av känslig information: Angriparen kan komma över inloggningsuppgifter, kreditkortsnummer och annan personlig information. Detta kan ge obehöriga tillgång till allt från dina sociala mediekonton till dina bankkonton.

- Identitetsstöld: Med tillgång till personlig information kan angriparen utföra identitetsstöld. De kan öppna kreditkort i ditt namn, ansöka om lån eller till och med begå brott under din identitet.

- Finansiell förlust: Om bankuppgifter eller kreditkortsinformation stjäls kan det leda till direkta ekonomiska förluster. Angriparen kan tömma dina konton eller göra stora inköp innan du hinner reagera.

- Skadad integritet: Avlyssning av personlig kommunikation kan leda till allvarliga integritetsöverträdelser. Privata konversationer, bilder eller dokument kan hamna i fel händer och potentiellt användas för utpressning.

- Spridning av malware: Angriparen kan infoga skadlig kod i den data som passerar genom dem. Detta kan leda till att din enhet infekteras med virus, ransomware eller annan skadlig programvara, vilket kan orsaka ytterligare skador och förluster.

Hur man skyddar sig mot MITM-attacker

Lyckligtvis finns det flera sätt att skydda sig mot MITM-attacker:

- Använd HTTPS: Se alltid till att webbplatser du besöker använder HTTPS. Leta efter hänglåssymbolen i webbläsarens adressfält.

- Var försiktig med offentliga Wi-Fi: Undvik att använda offentliga Wi-Fi-nätverk för känsliga transaktioner. Om du måste, använd en VPN.

- Använd en VPN: En Virtual Private Network (VPN) krypterar din internettrafik och gör det svårare för angripare att avlyssna eller manipulera den.

- Håll programvara uppdaterad: Se till att ditt operativsystem, webbläsare och andra program är uppdaterade.

- Använd tvåfaktorsautentisering: Detta gör det svårare för angripare att få tillgång till dina konton även om de lyckas stjäla dina inloggningsuppgifter.

- Var uppmärksam på varningar: Om din webbläsare varnar dig för osäkra anslutningar eller ogiltiga certifikat, ta det på allvar.

- Använd starka och unika lösenord: Detta minskar risken för att en komprometterad inloggning leder till att flera konton äventyras.

Framtiden för MITM-attacker

Jag tror faktiskt att traditionella MITM-attacker kommer att minska i framtiden, men det betyder inte att vi kan andas ut. Istället ser jag att vi kommer se fler svårupptäckta varianter, särskilt så kallade "on-path attacks".

On-path attacker, vilket är en undergrupp av MITM, kännetecknas av sin mer passiva natur och strategiska placering längs kommunikationsvägen. De är som tysta observatörer som smyger sig in i dataflödet utan att göra väsen av sig.

Framtiden för MITM-attack tror jag alltså handlar mer om smarta, nästan osynliga intrång.

Denna utveckling tror jag kommer att drivas delvis av förbättrade säkerhetsåtgärder som gör traditionella MITM-attacker mindre effektiva, såsom att HTTPS och VPN:s blir allt vanligare.

Dessutom övergår allt fler företag till "Zero Trust"-modeller, vilket handlar om att man aldrig ska lita på en källa utan alltid verifiera äktheten.

MITM-attacker kommer att fortsätta vara ett hot, men med rätt kunskap och verktyg kan vi effektivt skydda oss. Genom att hålla våra system uppdaterade, vara vaksamma och kontinuerligt utbilda oss om de senaste säkerhetsteknikerna kommer vi väldigt långt.