Riskbedömning är en metod för att hitta, värdera och prioritera risker i verksamheten. Du går igenom vad som kan gå fel, bedömer hur sannolikt det är och hur stora konsekvenserna blir. Sedan bestämmer du vilka risker som måste åtgärdas först.

En riskbedömning består av tre steg:

- Identifiera vad som är kritiskt (system, data, leverantörer, processer)

- Analysera vilka hot som finns (cyberattacker, leverantörsproblem, interna brister)

- Värdera risker med en riskmatris och prioritera åtgärder

För de flesta företag är riskbedömning obligatoriskt. NIS2, GDPR och ISO 27001 kräver dokumenterad riskhantering. Men framför allt: företag som jobbar systematiskt med risker klarar kriser bättre. Ni hittar svagheterna innan de blir problem.

Vilka typer av risker måste ni hantera?

Moderna företag står inför risker på flera fronter samtidigt. Det handlar inte bara om IT och cybersäkerhet, även om det ofta är det mest uppenbara. Leverantörsproblem, interna brister och regelverk skapar också sårbarheter som kan slå hårt mot verksamheten.

Låt oss gå igenom de fyra viktigaste riskkategorierna:

IT- och cybersäkerhetsrisker

När IT-system slutar fungera stannar ofta hela verksamheten. En cyberattack, ett strömavbrott eller en misslyckad uppdatering kan kosta miljoner i förlorad omsättning. IT-riskerna hotar tre saker: tillgänglighet (kommer vi åt systemet?), säkerhet (kan någon ta sig in?) och integritet (är datan korrekt?).

Tydliga IT-risker:

- Ransomware-attack låser era filer och kräver lösensumma

- Strömavbrott slår ut servrar

- Phishing-attack stjäl lösenord

- Backup slutar fungera utan att någon märker det

Dolda IT-risker:

- Bara en person kan ett kritiskt system – och blir sjuk

- Automatisk uppdatering stoppar integration mellan system

- Personal slutar utan att dokumentera hur system är uppsatta

- Ingen koll på vilka system som pratar med varandra

De dolda riskerna är ofta värre än de uppenbara. Ni kanske har brandväggar och antivirusprogram, men om ingen vet hur man återställer systemet när det väl kraschar spelar det ingen roll.

Leverantörs- och supply chain-risker

Över hälften av alla säkerhetsincidenter sker hos en underleverantör. Och här är problemet: när er leverantör får problem blir det era problem. Många företag har bra koll på sina egna system, men ingen aning om hur säkerheten ser ut hos de tjänster de är helt beroende av. En konkurs, en cyberattack eller ett driftstopp hos en kritisk leverantör kan lägga ner er verksamhet på timmar.

Vanliga leverantörsrisker:

- Kritisk leverantör går i konkurs

- Leverantör har säkerhetsbrister som påverkar er

- Otydliga avtal gör att support dröjer i kris

- Ni saknar koll på era underleverantörers underleverantörer

- Ingen backup-plan om leverantören faller bort

Läs mer: Vad är en leverantörsbedömning

Operativa risker

Operativa risker handlar om hur verksamheten är organiserad. Det kan vara processer som inte fungerar, nyckelpersoner som är ensamma om viktig kunskap eller bristande dokumentation. De här riskerna märks sällan förrän det är för sent – när personen slutar, när processen kraschar eller när ingen vet hur man startar om systemet.

Vanliga operativa risker:

- Nyckelpersoner är single points of failure

- Manuella processer skapar felkällor

- Bristande dokumentation stoppar verksamheten

- Dålig koll på behörigheter när folk byter roll

- Ingen vet vad som händer om systemet X slutar fungera

Det svåra med operativa risker är att de ofta är osynliga tills det är för sent. Alla vet att Sara kan systemet. Men ingen tänker på vad som händer när hon går på semester eller slutar.

Compliance-risker

Lagar och regelverk ställer allt hårdare krav på hur företag hanterar risker. Om ni inte följer reglerna riskerar ni böter, skadestånd och förlorat förtroende. För många företag är detta nytt territorium – plötsligt är riskbedömning inte längre frivilligt, det är lag.

Regelverk som kräver riskbedömning:

- NIS2: Kräver systematisk riskhantering och incidentrapportering

- GDPR: Kräver riskbedömning för personuppgifter (DPIA)

- ISO 27001: Kräver dokumenterad riskanalys

Konsekvenser vid brister: Böter, skadeståndskrav, förlorat förtroende, förlorade affärer.

Varför alla risker hänger ihop

Det som gör riskbedömning utmanande är att alla dessa kategorier påverkar varandra. En liten lucka i en kategori kan få enorma konsekvenser i en annan.

Ta ett konkret exempel: En medarbetare använder samma lösenord överallt (operativ risk). Lösenordet läcker från en tredjepartssajt (leverantörsrisk). Angripare tar sig in i era system (IT-risk). De krypterar data och kräver lösensumma. Ni kan inte rapportera incidenten i tid (compliance-risk). Böter och förlorade kunder följer.

En svag länk räcker. Därför måste riskbedömningen täcka hela verksamheten – IT, leverantörer, processer och människor.

Så gör ni en riskbedömning

Nu till det praktiska. En riskbedömning följer tre steg som bygger på varandra: först identifierar ni vad som är kritiskt, sedan analyserar ni vilka hot som finns, och slutligen värderar ni varje risk för att veta vad ni ska prioritera.

1. Identifiera kritiska tillgångar

Första steget är att förstå vad verksamheten faktiskt är beroende av. Vad måste fungera för att ni ska kunna leverera till era kunder?

Många tror de vet svaret, men när man sätter sig ner och faktiskt listar allt brukar det dyka upp saker man inte tänkt på.

Information och data:

- Vilken information är kritisk? (Informationsklassning)

- Kunddata, ekonomiska uppgifter, affärshemligheter

- Vem får se den? Måste den vara korrekt? Hur snabbt måste ni komma åt den?

Data är värdelös om ni inte kan komma åt den. Därför måste ni också kartlägga systemen som lagrar och hanterar informationen.

IT-system och teknik:

- Lista alla system ni använder dagligen

- Vilka system hänger ihop?

- Hur länge klarar ni er om ett system ligger nere?

- Finns reservplaner?

Men era egna system är bara en del av historien. Moderna verksamheter är beroende av externa parter för nästan allt – från molntjänster till betalningar.

Leverantörer och partners:

- Vilka leverantörer är ni beroende av?

- Vad händer om de faller bort?

- Finns alternativ?

Slutligen handlar det om människorna som får allt att fungera. Tekniken är inte värd mycket om ingen vet hur den ska användas.

Processer och kompetens:

- Vilka processer måste fungera för att ni ska kunna leverera?

- Vilka personer har unik kunskap?

- Finns dokumentation om nyckelpersoner slutar?

2. Analysera hoten

Nu när ni vet vad som är kritiskt är nästa fråga: vad kan gå fel?

Här tittar ni både utåt (externa hot som cyberattacker och leverantörsproblem) och inåt (interna brister som saknad backup eller nyckelkompetens hos en person).

Externa hot:

- Cyberattacker: Ransomware, phishing, DDoS-attacker

- Leverantörsproblem: Konkurs, säkerhetsbrister, leveransstopp

- Naturhändelser: Strömavbrott, översvämningar, brand

- Geopolitiska risker: Krig, sanktioner, handelshinder

- Regelverk: Nya och uppdaterade lagar (NIS2, AI Act, DORA, CRA) ställer krav

Externa hot är ofta det första vi tänker på. Men i praktiken kommer majoriteten av problemen inifrån – från rutiner som inte fungerar och system som inte sköts.

Interna brister:

- Dålig koll på behörigheter när folk byter jobb

- Ingen backup eller testad återställningsplan

- Gamla system som inte uppdateras

- Nyckelkompetens hos få personer

- Manuella processer med felkällor

Utöver faktiska hot finns också juridiska krav att ta hänsyn till. Regelverk som NIS2 och GDPR tvingar er att jobba systematiskt med risker.

Regulatoriska krav:

NIS2 och GDPR kräver:

- Dokumenterad riskbedömning

- Regelbunden uppföljning

- Incidentrapportering inom 24-72 timmar

Oavsett vilka hot ni identifierar finns det en kategori som alltid bör prioriteras högst.

Leta särskilt efter single points of failure:

Det här är det viktigaste du kan göra i hotanalysen. Single points of failure är enskilda saker som, om de slutar fungera, kan lägga ner hela verksamheten.

Det kan vara:

- Ett administratörskonto som styr flera kritiska system

- En leverantör som ni saknar backup-alternativ för

- En person som är ensam om viktig kunskap

- Ett system som alla andra processer är beroende av

Identifiera dessa tidigt. De är era mest kritiska risker.

3. Värdera och prioritera

Nu har ni en lista på risker. Men vilka ska ni faktiskt göra något åt?

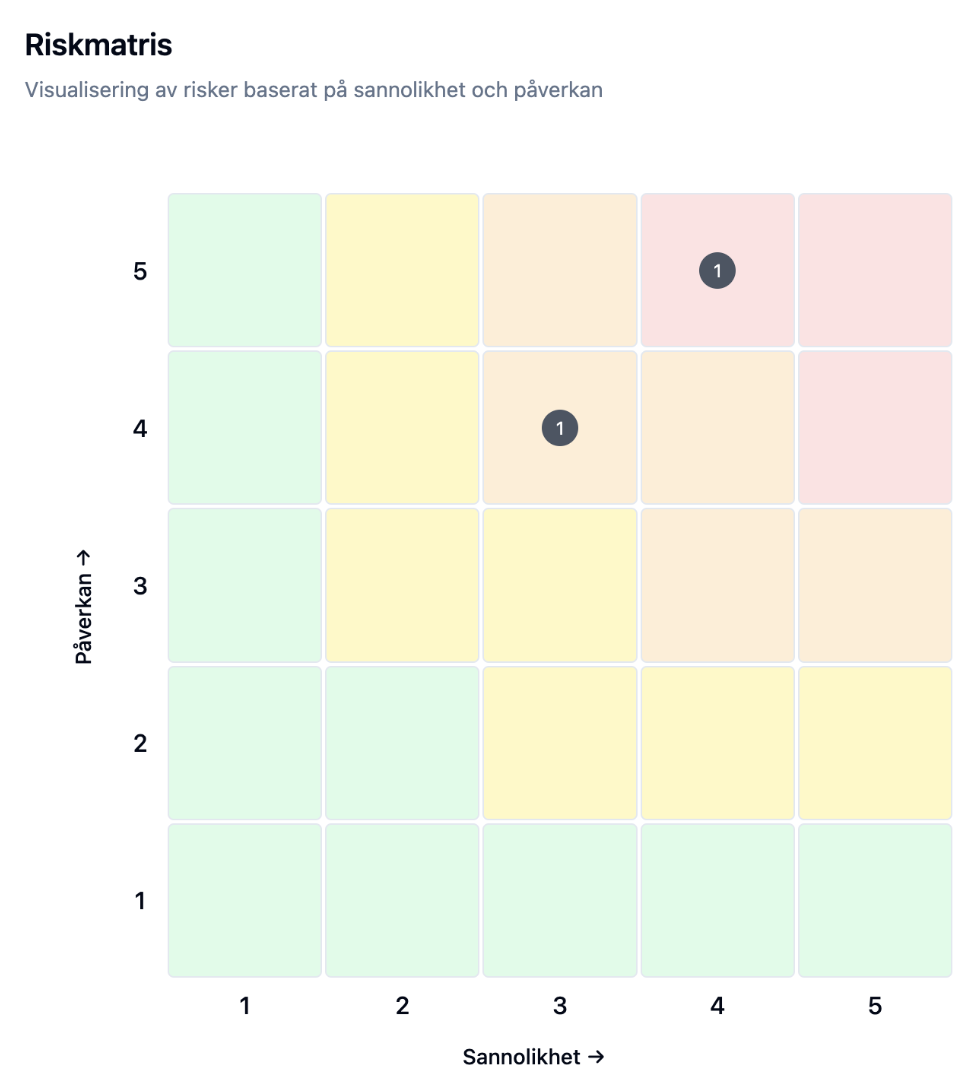

Här kommer värderingen in. Bedöm varje risk på två dimensioner: hur sannolikt är det att det händer, och hur stora blir konsekvenserna om det väl händer?

Sannolikhetsskala (1-5):

- 1 (Sällan): Mer sällan än vart 10:e år

- 3 (Möjligt): En gång per år

- 5 (Mycket troligt): Minst en gång i månaden

Konsekvensskala (1-5):

- 1 (Minimal): Liten störning, löses snabbt

- 3 (Allvarlig): Påverkar leverans eller ekonomi

- 5 (Kritisk): Kan stoppa verksamheten eller sänka företaget

Här är ett konkret exempel på hur det kan se ut:

| Risk | Sannolikhet | Konsekvens | Åtgärd |

|---|---|---|---|

| Medarbetare raderar kunddata | 4 | 4 | Akut: Backup + behörighetskontroll |

| Ransomware-attack | 2 | 5 | Hög prio: Endpoint protection + utbildning |

| Kritisk leverantör går i konkurs | 2 | 5 | Hög prio: Backup-leverantör |

| E-postsystem krånglar | 4 | 2 | Låg prio: Acceptera eller fixa när tid finns |

Ett bra verktyg för detta är en riskmatris. Den visualiserar alla risker i ett diagram där ni direkt ser vad som är rött (akut), gult (bör åtgärdas) och grönt (kan accepteras):

Matrisen gör det enkelt att kommunicera risker. Ledningen ser direkt vilka risker som är kritiska, ni kan motivera varför viss budget behövs, och ni har dokumentation för regelefterlevnad.

Nästa steg: Från analys till handling

Riskbedömningen i sig löser inga problem. Det är vad ni gör efteråt som räknas.

Här är hur ni kommer igång och håller arbetet levande.

Gör arbetet kontinuerligt

En riskbedömning är ingen engångsinsats som ni gör och sedan glömmer. Nya hot dyker upp, verksamheten förändras, leverantörer byts ut.

Riskbilden är aldrig statisk.

Som minimum bör ni se över riskbedömningen minst en gång per år, vid större förändringar (nya system, leverantörer, processer) och alltid efter incidenter.

Varje gång något går fel har ni lärt er något nytt om era sårbarheter.

Börja med det som ger mest effekt

Du behöver inte fixa allt på en gång. Börja med de åtgärder som ger störst effekt snabbast.

Snabba vinster (0-30 dagar):

- Aktivera MFA på alla kritiska system

- Testa att era backups fungerar

- Lista era tre viktigaste leverantörer och vad som händer om de faller bort

- Dokumentera vilka personer som har unik kunskap

Medellång sikt (1-3 månader):

- Genomför en fullständig riskbedömning

- Prioritera top 10 risker

- Fixa högriskområden (röd zon i riskmatrisen)

- Upprätta avtal med backup-leverantörer

Långsiktig strategi:

- Koppla riskhantering till affärsstrategi

- Sätt mätbara mål (antal incidenter, åtgärdstider)

- Implementera GRC-system för att automatisera uppföljning

- Bygg säkerhetskultur genom utbildning

Verktyg som hjälper er

I början räcker det ofta med ett Excel-ark för att hålla koll på riskerna. Men när företaget växer eller när ni omfattas av regelverk som NIS2 eller GDPR blir det för klumpigt.

Då behövs system som kan automatisera uppföljning, hålla historik och generera rapporter.

Ett GRC-system (Governance, Risk & Compliance) centraliserar arbetet. Ni får en enda plats för riskbedömningar, leverantörskontroll och regelefterlevnad.

Istället för att jaga Excel-filer och mejltrådar har ni alltid uppdaterad information.

ChainSec är byggt för just detta. Boka en demo för att se hur det kan fungera i er verksamhet.